您现在的位置是:首页 > IT基础架构 > 网络与安全 >

安全领域正面临云革命

摘要在本周举行的Gartner Symposium IT/Expo研讨会上,数千名IT管理者共同探讨了企业计算机的虚拟化,部署公有云服务或者构建私人云等热点话题;刚刚在英国伦敦召开的RSA 2009欧洲大会上,众多IT高层人士就建立系统的信息安全策略达成一致,并提出了七项指导原则。...

在本周举行的Gartner Symposium IT/Expo研讨会上,数千名IT管理者共同探讨了企业计算机的虚拟化,部署公有云服务或者构建私人云等热点话题;刚刚在英国伦敦召开的RSA 2009欧洲大会上,众多IT高层人士就建立系统的信息安全策略达成一致,并提出了七项指导原则。

1、RSA高层提出顺应信息安全大趋势七项原则

2009年10月26日 刚刚在英国伦敦召开的RSA 2009欧洲大会,其开幕演讲主题是:建立系统性的安全策略,协助组织更好地应对挑战,把握下一代技术发展趋势所创造的机会。在联合主题演讲中,EMC(NYSE:EMC)信息安全事业部RSA总裁Art Coviello和高级副总裁Christopher Young分别强调指出,各组织建立系统化安全策略、应付不断提升的技术趋势,这不是一个负担,而是一个前所未有的机遇,这样可以提高安全性,建立更安全的信息基础架构。

“在过去100年里,技术和信息发生了翻天覆地的变化,但人们应对这种发展的行为却进步得非常缓慢,我们跟进我们所面临的复杂性能力非常有限,”Art Coviello说。“因此,今天我们发现,克服复杂性非常有价值。这样,人类才可以充分利用这些引人瞩目的技术发展和进步。这就是世界各地IT组织所面临的挑战。”

在联合主题演讲中,两位EMC高层的演讲都针对即将到来的、正在改变安全应用方式的趋势:例如,数据中心虚拟化、云计算、移动应用和社会化计算的发展。Coviello和Young鼓励组织顺应这些趋势,抓住机遇,在信息基础架构中建立更好的安全性,而不是抗拒这些趋势,无视它们所构成的风险。为了加速这一转变,他们为与会者提供了七项指导原则,涵盖当今不断变化的安全版图下建立高效信息安全战略所需的关键要素。

“顺应趋势的人将在创新浪潮中处于有利的位置,收入增加,成本降低,基础架构更快捷、更灵活”,Young说,“为做到这一点,我们必须作为一个行业崛起,用新一代的信息安全战略迎接新一代的趋势。”

RSA 7项指导原则:建立系统的信息安全策略

EMC信息安全事业部RSA断言,现在就是企业信息安全负责人确定系统化战略的时机。系统化战略不仅可以让组织有效地保护当前快速变化的环境,而且可以让它们在将来提供更安全的信息基础架构。这一系统承认独立产品,但提请信息安全从业者注意这些产品是否能够协同工作,解决共同问题,是否能够开创新的机遇。

以下通过RSA自身业务的实例,展示如何实施七项指导原则:

1. 信息安全措施必须嵌入到IT基础架构之中

第一个原则认为,信息安全措施不应该只是集成到基础架构中,而应该嵌入其中。这种理念推动了RSA一系列重大举措,包括与思科的合作。来自RSA和思科的团队联手将数据丢失防护嵌入到思科IronPort电子邮件安全网关等设备中。RSA和VMware也结盟成了技术合作伙伴,将核心的信息安全控制嵌入到虚拟基础架构,帮助组织降低风险,提高它们的整体信息安全状况。

2. 发展解决方案生态系统

必须形成生态系统,让多家组织的产品和服务协同工作,解决共同的信息安全问题。 RSA投资了RSA eFraud NetworkTM社区,它是与全球数千家金融机构合作创建的生态系统,能够在网络欺诈分子流窜于全世界范围内各金融机构之间时发现他们。

3. 创建无缝、透明的安全性

信息安全措施对所要保护的用户和系统具备很大的透明性,这对于弥合技术进步速度和人们技术跟踪能力之间的差距非常重要。

RSA与全球最大的付款处理公司第一数据公司(First Data Corporation)开展技术合作,其背后的动机就是建立无缝、透明的信息安全措施。 RSA和第一数据公司最近宣布了一项服务,可以保护支付数据于商家,因此商家无需将信用卡数据存储在其IT系统内。这项服务内置到第一数据公司的付款处理系统中,对商家和它们的客户都是无缝和透明的。

4. 确保信息安全控制是关联而且内容感知的

用户对信息的平均访问量以指数级的速度增长,信息保护的法规数量也在大幅增加。在EMC关键事件响应中心(Critical Incident Response Center,CIRC),安全信息管理是集中进行的,这样它就能够关联各种信息控制措施的数据,例如数据丢失防护,基于风险的身份验证之类的身份控制措施,以及补丁、配置和漏洞管理系统等基础架构控制措施。这种先进的信息安全运营的方法,可以提高信息安全分析师获取所需信息的速度,尽快区分出良性安全事件和高威胁性的事件。

5. 信息安全措施的重点既要由外而内,又要由内而外

RSA认为信息安全的方式必须双管齐下,既保护边界(由外而内),又保护信息本身(由内而外)。既然用户是从网络内外的各种设备和云环境中访问信息的,当信息在整个信息基础架构中移动时,信息安全策略和控制措施就必须依附在信息上。

6. 信息安全必须是动态的、基于风险的

由于犯罪分子和网络欺诈者不需要遵守规则和法规,他们可以无拘无束地部署越来越富创造性的攻击。为迎战这一现实,各组织就需要动态关联大量来源的信息,响应基础架构和信息相关的实时风险。 RSA当天宣布了新的咨询顾问服务,帮助企业实施或改善信息安全运营功能,更有效地管理风险与IT合规项目。

7. 有效的信息安全措施需要自学习

IT基础架构和针对它们所发起恶意攻击的动态特性,已经远远超越了人类跟进其速度和复杂性的能力。为此,信息安全战略必须是动态的、基于行为的。为实现这一目标,RSA当天还宣布,它正携手趋势科技,利用趋势科技威胁资源中心搜集的间谍软件、病毒、垃圾邮件及其它数据实时情报。为提高对RSA ® FraudActionsm反木马服务客户的终端保护,这些重要信息将直接导入RSA®反网络欺诈指挥中心。

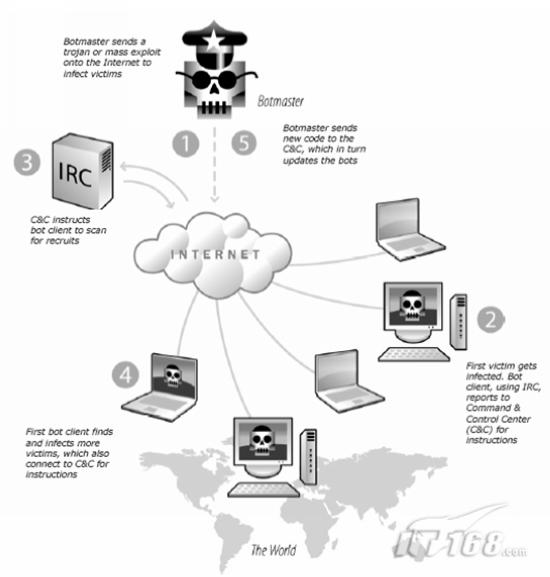

2、Q3网络诈骗42.6%来自僵尸网络

Click Forensics的研究显示,Q3僵尸网络占了网络诈骗的42.6%,创下历史纪录,去年同期僵尸网络比例为27.5%。

专门改善网络广告流量品质的Click Forensics周四(10/22)公布今年第三季的网络广告暨网络诈骗报告,发现僵尸网络占了网络诈骗的42.6%,写下历史新高。

Click Forensics的研究显示,Q3整体广告产业的网络诈骗率为14.1%,比Q2的12.7%高,但低于去年同期的16%。其中,僵尸网络占了网络诈骗的42.6%,创下历史纪录,去年同期僵尸网络比例为27.5%。而北美以外制造最多网络诈骗的国家分别为英国、越南及德国。

Click Forensics在9月揭露一新的巴哈马僵尸网络,此一僵尸网络执行网络诈骗的手法极为复杂,它利用无数受骇的电脑且不断更改攻击时间间隔与规模而有效地伪装成正式的广告流量。

巴哈马僵尸网络可透过被黑的电脑自动点击付费广告,还能把一般使用者的搜寻活动转成付费点击,甚至挟持了Google及Yahoo等搜寻引擎关键字;它透过位于巴哈马的20万个寄放网域(parked domains)转移使用者的流量,挟持使用者的搜寻关键字,再执行自动点击以讹诈广告主及搜寻引擎的广告费用。

Click Forensics亦发现巴哈马僵尸网络与纽约时报近日出现的恶意广告有关。

Click Forensics执行长Paul Pellman表示,僵尸网络的网络诈骗及其他网络恶行不但增多且更趋复杂,广告主在进入年底假期的搜寻行销活动时必须特别注意这类的行为。

3、Gartner:安全领域正面临云革命

在本周举行的Gartner Symposium IT/Expo研讨会上,数千名IT管理者共同探讨了企业计算机的虚拟化,部署公有云服务或者构建私人云等热点话题。有与会者表示一场革命正在进行当中,安全经理人也参与了讨论。

包括David Cearley和Gene Phifer在内的Gartner分析师介绍了涉及联邦快递,Presidio Health, Johnson Diversey和其他采用公用或私有云的用户成功案例,同时在另一个言谈会上谷歌公司的企业销售总监米歇尔.洛克发现,面对着由高科技领域专业人员组成的听众在倾听他介绍Google Apps时,他就像一个冉冉升起的摇滚巨星。对于这种震撼传统IT惯例的新型企业计算和应用软件研发方式,Gartner的安全分析师的观点则没有这么乐观,而且他们也承认目前正在进行的IT革命正在逐渐脱离目前安全领域的控制。

Gartner咨询公司的分析师John Pescatore表示"我们的安全梦魇就在眼前"。僵尸网络驱动的网络犯罪明显呈加速增长态势,实施网络犯罪的侵略者正在大肆掠夺企业和消费者数据来获取经济利益。另外,企业员工如今也在使用手持智能手机,而企业却无暇顾及不是本企业所属的网络的安全。

"随着云计算服务产品的出现,各种攻击也随之而至"Pescatore表示。在许多情况下的事实是"IT企业在渐渐丧失对软件和硬件的控制权"。

Pescatore称,这就意味着他们要坐在那里梦想那些美好的愿望,比如重回大型机时代,或者他们必须设法使用或者研发"安全即服务"产品来接受公共云计算和他们IT基础架构虚拟化两方面带来的最新风险挑战。

云可以具体到公有云,私有云和混合服务等许多类型,这项重要的技术可能会发展为加密服务。Pescatore表示"在未来几年内,你会看到加密服务的出现"。

Gartner公司的分析师尼尔.麦克唐纳在描述这种虚拟化和云计算革命的安全含义时也不吝言辞。

"我们正处在一个关键点上"麦克唐纳表示。采用消费类技术和向企业领域中的技术基础架构转变意味着我们要面对企业领域的挫败。

对于虚拟化来说,"锁定物理设备"的关键理念在虚拟机为导向的安全中是不存在的,诸如用虚拟安全应用工具作为软件来替代物理应用工具,麦克唐纳表示。另外,我们必须用虚拟应用软件和数据库的快速配置来推动企业合作关系,尽管"安全在这种环境变得愈发困难"。

云计算和虚拟化"打破了安全体系架构的基本规则之一:无论是我们还是他们"麦克唐纳表示。

诸如以签名为基础的杀毒技术已经不足以应对安全的需求,甚至已经逐渐在丧失其有用性。杀毒软件必须以白名单做支持来控制应用软件的使用,更新的以软件为基础的虚拟安全应用工具就必须顾及虚拟机环境中的应用。

对于目前市场上供应的物理安全应用工具,麦克唐纳表示"这些产品的价格都太昂贵了"。并且他认为思科,Juniper和TippingPoint目前所做的工作都不够,因为他们就喜欢销售硬件产品。

在提到云计算服务时,安全专家对于如何面对这个新事物也颇感压力,麦克唐纳表示"要找出足够安全的方法"。虽然公共云对于敏感性不高的数据是有用的,但也有它的局限性。比如说支付卡行业的公司就会对云计算说不。支付卡行业的数据要遵循支付卡安全安全标准的要求。

对于任何新型的云服务产品,安全专业人员的职责应该是向数据的企业所有者清晰了阐明其风险性,确信数据所有者会接受这些风险,而不是把这种责任留给安全和IT部门。

"他们得到所有的赞美,你却要承担所有的风险,谁会想做这样一份工作?"麦克唐纳指出。

一些首席信息官在Gartner大会上发言承认他们刚刚开始关注云计算安全。

美国内务部国家业务中心的首席信息官朱安.哈特利表示,像FISA这样美国政府颁布的安全法规可能会根据私有云和公有云计算的最新态势做出相应的改变。

总务管理局的首席信息官兼联邦云委员会的副主席Casey Coleman也认可这种说法,但是他们都认为这不是最直接的障碍。有时还要面临一些未知的风险。

思杰系统公司作为虚拟化领域的参与者,也研发了自己的Access Gateway, Branch Repeater和NetScaler安全,网络和应用软件控制应用软件的虚拟应用工具版本,公司产品销售部的高级总监Sal Allavarpu表示,一些新的安全问题在虚拟化和云计算领域开始凸现。

首先,我们不建议用户对同台物理服务器上的虚拟机上运行的应用软件实施不同级别的信任控制,Allavarpu强调说"最佳的方式是让他们分离开来,对同台物理服务器的虚拟机实施同等的信任控制"。

惠普公司的首席执行官马克.赫德在昨天的Gartner大会上也发表了主题讲话,在提到他拜访许多首席执行官的经历时说道,坦率的说,他们不喜欢"云"这个术语,因为他们宁愿认为他们是在"晴朗的天空"下运作一切。这也引起听众的一阵笑声。

不过赫德并没有直说,他暗示惠普公司随着时间的推移将在云服务的舞台上表现更加活跃,可能更多的是集中在私有云方面。

4、瑞士外交部信息系统遭黑客入侵

瑞士联邦外交部26日晚发表公报称,外交部网络信息系统日前遭到黑客入侵。目前,相关人员正在对信息系统受损情况进行分析确认。

公报说,10月22日,瑞士外交部信息专家与微软公司专家合作,发现外交部网络信息系统遭到不明身份黑客的入侵。由于黑客的入侵方式特别隐秘,没有使外交部网络信息系统出现明显紊乱现象,但其利用特殊软件进入该信息系统并窃取信息。

目前,瑞士外交部已切断了其信息系统与互联网的联系,以阻止信息数据外传,避免信息系统被他人操纵。同时,外交部的专家还与联邦信息和通信局、信息安全记录和分析中心的专家一起调查信息被窃的具体情况。

(本文不涉密)

责任编辑: