您现在的位置是:首页 > IT基础架构 > 网络与安全 >

迈克菲:僵尸网络的演变与防御

摘要迈克菲:僵尸网络的演变与防御...

什么是僵尸网络

僵尸网络(botnet)有两个前提,首先僵尸网络客户端必须能够在黑客不必登录操作系统的前提下仍可执行黑客指定的操作;其次,僵尸网络客户端们必须能够协同实现某一目标,而这一协同仅需要黑客的最小参与甚至零参与。满足以上两个条件的计算机集合成为僵尸网络。

典型的僵尸网络一般包含一个bot服务器和多个bot客户端。僵尸网络的控制者称为botherder(herder即牧人之意)Bot服务器和客户端之间通过一个远程命令和控制服务器(C&C server)使用IRC通道进行通信。

僵尸网络是当前发起DDoS攻击的主力军,同时也是垃圾邮件重要的源头。以典型的DDoS攻击为例,第一步,新的僵尸网络客户端加入预设的IRC通道并监听命令;第二步,botherder发送命令信息到IRC服务器;第三步,所有僵尸网络客户端通过IRC通道获取该命令;第四步,所有僵尸网络客户端对指定目标执行DDoS攻击;第五步,僵尸网络客户端报告执行的结果。从上述步骤不难看出为何僵尸网络成为黑客的最爱:他可以完全隐藏在所有的攻击行为之后,发起攻击的计算机和控制服务器都不是他自己的计算机,他只需注意使用混淆方式或加密方式通过IRC通道发送命令即可。事后也可简单通过切断和IRC服务器之间的连接并抹去痕迹即可置身事外,而从遭受攻击的一方反向追踪到黑客则极为困难而且线索随时可能中断难以继续。

以美国和韩国部分网站在今年7月遭受的大规模DDoS攻击为例,攻击者即是利用僵尸网络发起攻击,并在僵尸网络客户端进行设置,在攻击结束后自行销毁客户端的程序。这类攻击方式手法隐蔽、效果突出、代价低廉,已经成为互联网的主要威胁之一,也是安全管理所需要重点了解和防御的黑客手段。

僵尸网络的演变

僵尸(bot,即Robot的简写)其实最早出现是作为一个管理辅助工具,并没有恶意目的。首先在1988年IRC得以发明;1989年Greg Lindah写了第一个IRC bot用于在管理员下线时和其他IRC用户交互;1999年出现了第一个利用IRC 服务器进行远程控制的蠕虫Pretty Park,该蠕虫堪称僵尸网络技术的奠基者,它包含的一些功能即使在现在仍在广泛使用。例如:获取主机信息、搜索用户名密码等敏感信息、自我更新、上传下载文件、重定向通信、发起拒绝服务攻击等等。2000年GT Bot出现,包含了端口扫描、泛洪攻击和复制自身的功能;2002年SD Bot出现标志着技术发展的另一个重要里程碑,它用尽各种方法进行攻击,包括Netbios、RPC等等服务也包括各种后门,一旦攻击成功即开始下载SD Bot,它之后的bot程序继承了这一“优点”,每一个都集成了之前所有的传播方式,每一个都是各种攻击手段的集大成者。2002年的另一个bot程序Agobot则带来了另一重要改进:模块化设计,第一个模块仅包含简单的IRC bot程序,第二个模块关闭防毒软件进程,第三个模块阻止用户访问某些Web站点(防毒软件网站),每一个模块在执行完本身功能之后即可下载下一个模块,这一设计使得bot程序的变种很快就数以千计地出现;2003的Spybot的意图非常明显,就是窃取敏感信息以用于进一步目的(如获取利益)。至此僵尸网络的主要技术已经成熟,新的僵尸程序即利用这些前辈的成果进一步结合其目的,将最新的漏洞、P2P、网站挂马等技术或途径作为其传播手段,将最新的加密或混淆技术用于其命令通道,从而为攻击者作伥。

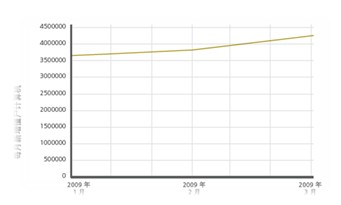

僵尸网络的数量变化趋势

在2009年第一季度,McAfee Lab检测到全球将近有 1200 万个新 IP 地址是以“僵尸计算机”(受垃圾邮件制造者或其他人控制的计算机)的形式存在的。与 2008 年第四季度相比,这一数字已显著增加,增幅接近 50%。2008 年第三季度新增的僵尸计算机数量就已创下历史记录,但仍比2009年第一季度少 100 万台。

在2009第一季度以及2008年后下半年两个季度里,受黑客控制的僵尸计算机数量一直居高不下,僵尸网络的前十名国家中,美、德、韩、英、西和金砖四国也是榜上的常客。

(本文不涉密)

责任编辑:

上一篇:基于风险的多重身份认证的最佳方案